Пользователи платформы Ethereum столкнулись с беспрецедентным увеличением числа целевых атак. Злоумышленники массово рассылают микротранзакции на кошельки инвесторов. Данная эскалация произошла вслед за декабрьским обновлением блокчейна под названием Fusaka.

Техническое улучшение существенно снизило операционные сборы. Безусловно, это принесло прямую пользу разработчикам и обычным юзерам. Однако хакеры начали активно применять дешевые переводы для реализации масштабных схем кражи средств.

Механизм подмены реквизитов и статистика потерь

Атака с использованием фишинговых переводов представляет собой сложный обманный маневр. Преступники генерируют реквизиты, которые визуально напоминают кошельки регулярных контрагентов жертвы. Затем алгоритмы инициируют массовые переводы на минимальные суммы. Такие операции неизбежно отображаются в общей истории транзакций пользователя.

Системные адреса в экосистеме Ethereum состоят из 42 символов. Зачастую инвесторы проверяют только первые и последние буквы криптографической строки. В результате владелец активов может по ошибке скопировать поддельные реквизиты для следующего платежа. Следовательно, капитал отправляется напрямую на счета злоумышленников.

Подобная стратегия применяется достаточно давно. Исследователи сервиса Etherscan подсчитали ущерб за период с июля 2022 года по июнь 2024 года. Мошенники совершили 17 млн попыток обмана около 1,3 млн пользователей. При этом подтвержденные финансовые потери составили не менее $79,3 млн.

Влияние программных обновлений на активность преступников

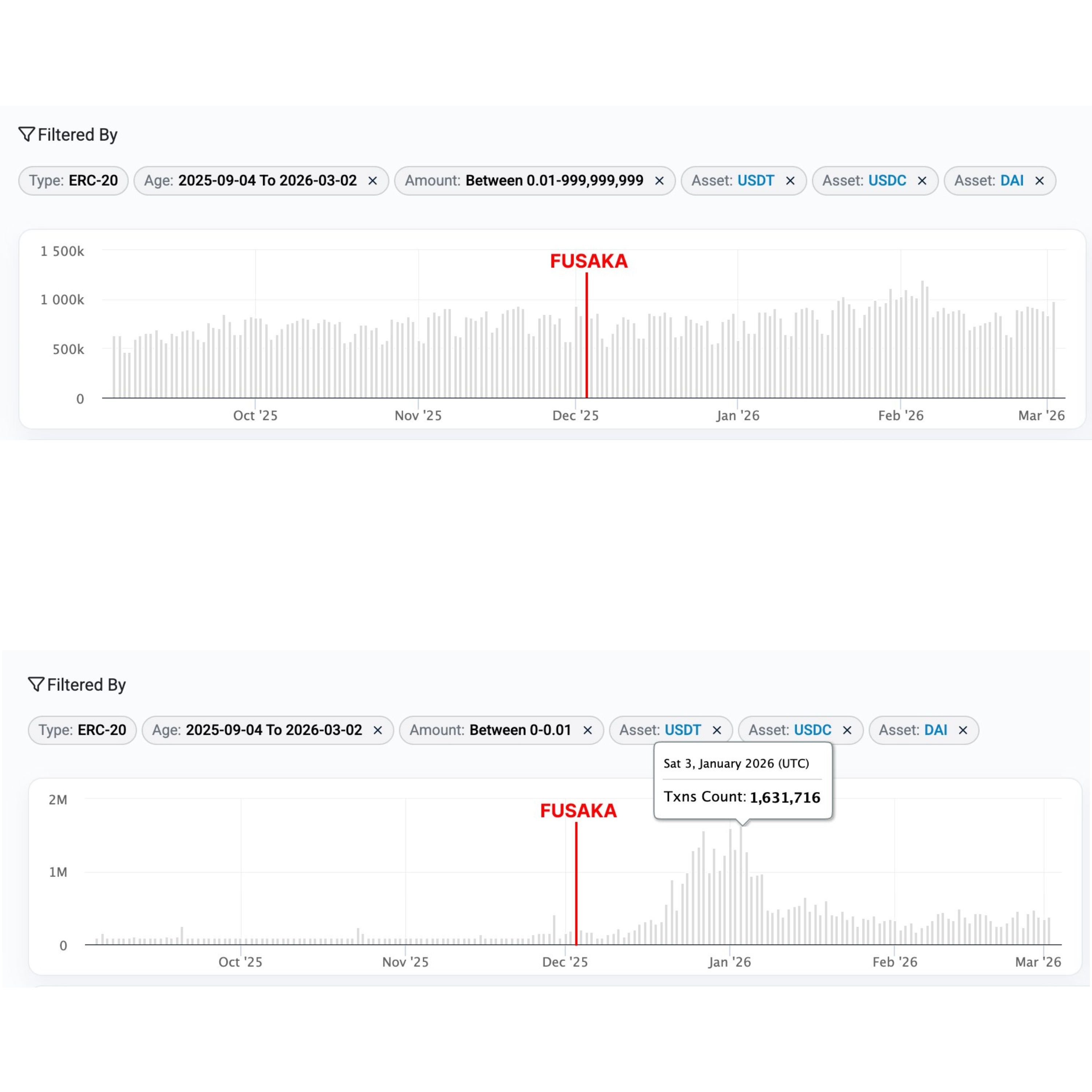

Специалисты зафиксировали резкий всплеск подозрительной активности именно после интеграции Fusaka. Эксперты проанализировали статистику за 90 дней до и после модификации сети.

Количество переводов на сумму менее $0,01 для стейблкоинов кратно возросло. Сектор USDT продемонстрировал наибольший скачок: показатель увеличился с 4,2 млн до 29,9 млн операций. Общий прирост составил 612%. Активность с использованием USDC показала схожую динамику, поднявшись с 2,6 млн до 14,9 млн транзакций. Объем микропереводов в токенах DAI вырос с 142 000 до 811 000. Одновременно количество мелких отправок в самом эфире увеличилось со 104,5 млн до 169,7 млн.

Представители аналитического сервиса отметили, что показатель успешности подобных атак составляет всего 0,01%. Тем не менее, даже единичная крупная кража полностью окупает минимальные затраты на отправку программного мусора. Сегодня хакерские группировки автоматизировали процесс и жестко конкурируют между собой за право первыми внедрить поддельный адрес в историю жертвы.

Практические методы защиты цифрового капитала

Профильные специалисты выделяют пять ключевых рекомендаций для предотвращения потери средств из-за подобных манипуляций:

- Никогда не копируйте реквизиты из истории операций. Получайте данные напрямую от доверенного контрагента.

- Внимательно сверяйте всю строку символов перед окончательным подтверждением перевода.

- Используйте функцию белых списков. Сохраняйте проверенные адреса в интерфейсе программного обеспечения.

- Отправляйте минимальную тестовую сумму при крупных переводах. Дождитесь подтверждения от получателя перед проведением основной транзакции.

- Применяйте кошельки со встроенными фильтрами скама. Современные приложения способны автоматически распознавать и скрывать подозрительные микропереводы.