В последнее время многие сталкиваются с ситуацией, когда компьютер или телефон начинает заметно тормозить и перегреваться без видимых причин. Одна из возможных причин – скрытый вирус-майнер. В этой статье мы расскажем простыми словами, что такое вредоносные майнеры, кто их создает и зачем, как происходит заражение. Также мы приведем примеры известных вирусов-майнеров, объясним, сколько денег могут зарабатывать на них мошенники, научим вас определять заражение и, главное – удалять майнер.

- Что такое вирусы-майнеры

- Кто и зачем создает вредоносные майнеры

- Как происходит заражение и могут ли быть заражены телефоны

- Примеры известных вредоносных майнеров

- Сколько мошенники могут зарабатывать на майнерах

- Как определить, что устройство заражено майнером

- Как удалить майнер

- Как защитить компьютер от скрытых майнеров

Что такое вирусы-майнеры

Вирус-майнер – это разновидность вредоносного ПО, которая незаметно проникает на компьютер, смартфон или другое устройство и использует его вычислительные ресурсы для майнинга криптовалюты (добычи цифровых монет). Проще говоря, это программа, превращающая ваше устройство в «ферму» для добычи биткоинов, Monero или других монетю При этом прибыль от работу устройства получает не его владелец, а киберпреступники.

Вирусы-майнеры могут заражать как обычные ПК, так и мобильные телефоны и даже серверы.

Главная цель такого вредоносного ПО – запустить в системе скрытый майнер, который круглосуточно решает математические задачи для генерации криптовалюты. При этом вирус-майнер обычно работает фоново, без явных окон или уведомлений. Однако его деятельность сильно нагружает центральный процессор (CPU) и нередко видеокарту (GPU) компьютера. В результате устройство начинает заметно тормозить, перегреваться. Комплектующие быстрее изнашиваются и могут преждевременно выйти из строя.

Иными словами, майнер-паразит потребляет электроэнергию и ресурсы вашего компьютера за ваш счет и без вашего ведома. Он не шифрует ваши файлы и напрямую ничего не ломает, но фактически ворует ваши мощности и сокращает срок службы техники.

Важно понимать, что сами по себе программы для майнинга (майнеры) могут быть легальными. Некоторые пользователи сознательно устанавливают их для добычи криптовалюты. В случае вируса-майнера речь идет о несанкционированном майнинге – когда майнер запускается на устройстве тайно, против воли владельца. Такие приложения часто попадают в категорию Riskware (потенциально опасное ПО) у антивирусов – формально они не вирусы, но используются злоумышленниками во вред. Поэтому обычный антивирус может не сразу распознать скрытый майнер как угрозу, если не включена опция поиска подобных программ.

Кто и зачем создает вредоносные майнеры

Разработкой и распространением вирусов-майнеров занимаются киберпреступники. Иногда за такими атаками стоят организованные хакерские группировки, преследующие в первую очередь финансовую выгоду. Майнинг криптовалюты приносит им деньги, а использование чужих устройств позволяет добывать монеты практически без затрат на оборудование и электричество.

SponsoredПо сути, злоумышленники нашли способ монетизировать каждый зараженный компьютер или телефон: они майнят криптовалюту на ваших устройствах, на вашем электричестве и ваших комплектующих – но в свою пользу.

Такие атаки часто называют криптоджекингом (от англ. cryptojacking). Они стали популярны в конце 2010-х, когда выросли цены на криптовалюты.

Вирусы-майнеры работают скрытно, поэтому жертвы могут долго не подозревать о заражении. Это выгодно хакерам: в отличие от вымогателей (вирусов-шифровальщиков), которые сразу заявляют о себе и требуют выкуп, майнеры могут месяцами тайно добывать монеты. Зараженное устройство при этом слегка тормозит, но многие пользователи списывают это на возраст или случайные сбои и не сразу бьют тревогу.

В преступном мире даже появляются специальные конструкторы и сервисы для монетизации ботнетов через майнинг.

Злоумышленники постоянно придумывают новые способы незаметно установить майнеры на устройства, потому что это для них очень прибыльно. Кроме того, некоторые вирусы-майнеры входят в состав сложных многофункциональных вредоносных программ. Помимо майнинга они могут, например, воровать данные или предоставлять хакерам удаленный доступ к системе.

Таким образом, мотивы создателей майнеров – не только заработок на криптовалюте, но и возможность использовать зараженные машины в других преступных целях (например, в ботнетах для DDoS-атак).

Как происходит заражение и могут ли быть заражены телефоны

Вредоносный майнер сам по себе обычно не проникает на устройство – его должен каким-то способом установить злоумышленник или вредоносная программа-дроппер. Существует несколько основных путей заражения вирусом-майнером:

Скачивание зараженных программ

Часто майнер маскируется под пиратские версии популярных программ или игр, активаторы Windows, кряки и тому подобное. Пользователь загружает такой файл с торрента или стороннего сайта, запускает установщик – и вместе с нужной программой невидимо устанавливается майнер. В одном случае скрытый майнер XMRig распространялся под видом бесплатной версии известной компьютерной игры – его жертвами стали тысячи пользователей.

Через специальные вирусы-доставщики

Злоумышленники могут использовать дропперы – небольшие вирусы, которые проникают на ПК (например, через уязвимости или вместе с другим софтом) и затем скачивают из интернета сам майнер. Такой дроппер может даже настроить автозапуск майнера и замаскировать его в системе. Вы можете и не заметить, что что-то установилось, так как видимых признаков установки не будет.

Через электронную почту и фишинг

Классический путь: вам приходит письмо с зараженным вложением (например, файл Word с макросом, архив или программа). Если открыть такой файл, может запуститься скрипт, который загрузит и установит вирус-майнер. Либо письмо содержит ссылку на фишинговый сайт, где вам предлагают скачать «обновление» или нужный файл, а в итоге вы получаете майнер.

Эксплойты и сетевые черви

Некоторые продвинутые майнеры распространяются сами, используя уязвимости операционной системы. Например, вирус WannaMine применяет эксплойты для Windows и способен распространяться по локальной сети на другие машины. Достаточно одному компьютеру в сети заразиться через интернет и вирус-майнер проникнет на остальные уязвимые ПК внутри сети без участия пользователя.

Через браузерные скрипты (криптоджекинг)

Хотя строго говоря это не вирус, упомянем: иногда майнинг происходит прямо в браузере при посещении определенного сайта. Злоумышленники встраивают JavaScript-майнер (например, скрипт CoinHive) на веб-страницу – и пока вы на ней, ваш браузер начинает добывать криптовалюту. После закрытия страницы майнинг прекращается. В данном случае заражения устройства нет, но симптомы (торможение, нагрузка CPU) схожи. Защититься помогают блокировщики скриптов и рекламы.

Могут ли заражать смартфоны майнерами

Да, и мобильные устройства тоже под угрозой. Вирусы-майнеры существуют для Android и теоретически даже для iOS (хотя на iPhone случаи крайне редки из-за закрытости системы). На Android же известно немало инцидентов, когда скрытые майнеры встраивались в приложения. Причем заразиться можно даже через Google Play: были случаи, когда в официальном магазине обнаруживались легальные на вид приложения (например, футбольные стриминги или VPN) со встроенным скрытым майнером.

Вот как это работает. Вы устанавливаете обычное с виду приложение и действительно пользуетесь им, но параллельно оно тайно майнит криптовалюту для мошенников. Заметить это сложно – телефон и так может нагреваться во время работы приложения (видео, игры), и пользователь ничего не подозревает.

Пример мобильного вируса-майнера – HiddenMiner. Этот зловред был обнаружен в сторонних Android-приложениях и способен серьезно повредить батарею телефона из-за постоянной нагрузки. В 2018 году описывался вирус Loapi, который настолько перегрел зараженный смартфон, что тот деформировал аккумулятор. Так что мобильные майнеры – реальная опасность.

Самый распространенный сценарий заражения – скачивание и запуск некого файла из ненадежного источника (пиратское ПО, вложение письма, фальшивое обновление), после чего в систему устанавливается скрытый майнер. На телефонах – установка приложения не из официального магазина либо случай заражения через уязвимость/поддельное приложение в магазине. Всегда будьте осторожны с тем, что устанавливаете.

Sponsored SponsoredПримеры известных вредоносных майнеров

Существует множество разновидностей вирусов-майнеров. Перечислим несколько наиболее известных примеров:

CoinMiner. Это общее название для множества троянов-майнеров. Чаще всего проникает на компьютер через зараженные вложения писем, фишинговые сайты или вредоносные файлы в интернете. После заражения использует ресурсы системы для майнинга криптовалюты (например, Monero) без ведома владельца. Название CoinMiner фигурирует в сигнатурах антивирусов (например, Trojan.CoinMiner) для обозначения подобных угроз.

XMRig. Популярное программное обеспечение для майнинга Monero, которое злоумышленники активно внедряют скрытно. Сам по себе XMRig – легальный открытый майнер, но его часто пакуют в вирусы. Например, в 2025 году был обнаружен новый вирус на базе XMRig, замаскированный под установщик известной игры. Жертвами стали тысячи пользователей – майнер XMRig тормозил работу их компьютеров, выводил их из строя и даже похищал данные. Антивирусы обычно детектируют такие угрозы как Trojan.Win32.XMRig или подобным именем.

WannaMine. Вредоносный майнер, названный по аналогии с вымогателем WannaCry. Он умеет самораспространяться, используя уязвимости Windows (эксплойты EternalBlue и другие) для заражения компьютеров в локальной сети. WannaMine устанавливает майнер (обычно для Monero) и может сочетать скрытый майнинг с другими вредоносными действиями. Этот вирус наглядно показал, что майнеры могут распространяться как сетевые черви.

HiddenMiner. Уже упомянутый мобильный (Android) майнер. Скрывается внутри приложений (чаще всего распространяется через сторонние магазины приложений). После установки незаметно начинает добычу криптовалюты, из-за чего устройство сильно греется, батарея может пострадать вплоть до физического повреждения. Нет интерфейса или значка – пользователь может даже не догадываться, что причина перегрева в вирусе.

Smominru. Один из самых крупных известных ботнетов для майнинга. В период своего пика заразил более 500 тысяч серверов Windows по всему миру. Использовал их мощности для добычи Monero. Исследователи оценивали прибыль создателей Smominru в миллионы долларов. Ботнет действовал несколько лет, постоянно видоизменяясь, и демонстрировал, какой масштаб могут принимать атаки скрытого майнинга.

Другие: CryptoNight, PowerGhost, Darwin и многие другие вредоносные майнеры появлялись в разные годы. Некоторые, помимо майнинга, крадут конфиденциальные данные – например, троян Rarog не только майнит, но и может перехватывать логины и пароли пользователя. Новые версии майнеров постоянно совершенствуются, стараясь обходить защиту и увеличивать свою добычу.

Вирусы-майнеры могут атаковать разные платформы (Windows, Linux, Android), использовать различные методы распространения и нести дополнительные опасности (кража данных, создание ботнета). Но всех их объединяет одно: использование вашего устройства для обогащения злоумышленников.

Сколько мошенники могут зарабатывать на майнерах

Вопрос, который интересует многих: а действительно ли прибыль от скрытого майнинга значительна? Ответ – да, еще как! Хотя каждый отдельно взятый компьютер приносит злоумышленникам относительно немного (например, несколько центов или долларов в день, в зависимости от мощности и курса криптовалюты), при массовом заражении счет идет на тысячи устройств, и доходы складываются в крупные суммы.

Для иллюстрации несколько фактов и оценок:

- Специалисты отмечали, что к 2018 году около 5% всей криптовалюты Monero (XMR) в обращении было добыто незаконно посредством вредоносного майнинга. На тот момент это составляло примерно $175 миллионов долларов! Monero – популярная монета у злоумышленников благодаря анонимности транзакций и тому, что ее эффективно майнить на CPU. Такая статистика показывает масштаб проблемы: значительная доля монет была получена не честным путем, а через заражение устройств по всему миру.

- По подсчетам экспертов «Лаборатории Касперского», использование ботнетов майнеров позволило киберпреступникам заработать более $7 миллионов всего за второе полугодие 2017 года. Причем прибыль одной из групп, занимающихся скрытым майнингом, составила $5 млн за тот период. Это лишь за 6 месяцев и только по известным данным – реальная цифра может быть еще больше.

- Конкретные примеры: ботнет Smominru (о котором говорилось выше) по оценкам накапливал для своих владельцев десятки тысяч долларов ежемесячно, а всего мог принести несколько миллионов за время существования. Другой случай – злоумышленники из Китая с помощью скрытого майнинга и вредоносных плагинов заразили порядка 1 млн компьютеров и заработали свыше $2 млн в криптовалюте.

Конечно, не каждый хакер сразу получает миллионы. Но даже сравнительно небольшой «домашний» ботнет из пары сотен зараженных машин способен приносить сотни долларов в месяц. А крупные сети, охватывающие сотни тысяч устройств по всему миру, превращаются в настоящий нелегальный бизнес. Поэтому вирусы-майнеры так популярны у мошенников – это относительно тихий и стабильный источник дохода.

Как определить, что устройство заражено майнером

Вирусы-майнеры стараются действовать скрытно, но все же выдают себя косвенными признаками. Ниже перечислим основные симптомы, по которым можно заподозрить, что на вашем компьютере или телефоне завелся скрытый майнер.

1. Падает производительность

Одним из первых тревожных звоночков служит внезапное падение производительности. Если компьютер начал заметно тормозить при выполнении обычных задач, а смартфон – подлагивать на простых приложениях, стоит насторожиться.

Sponsored2. Устройство сильно греется

Часто зараженные майнером устройства также сильно греются: например, ноутбук или телефон горячий на ощупь, даже когда вы ничего ресурсоемкого не запустили. Кулеры ПК могут шуметь постоянно на высоких оборотах. Все это результат того, что вирус-майнер загружает процессор (и/или видеокарту) практически на полную, отнимая ресурсы у ваших программ.

3. На устройстве запускаются подозрительные программы

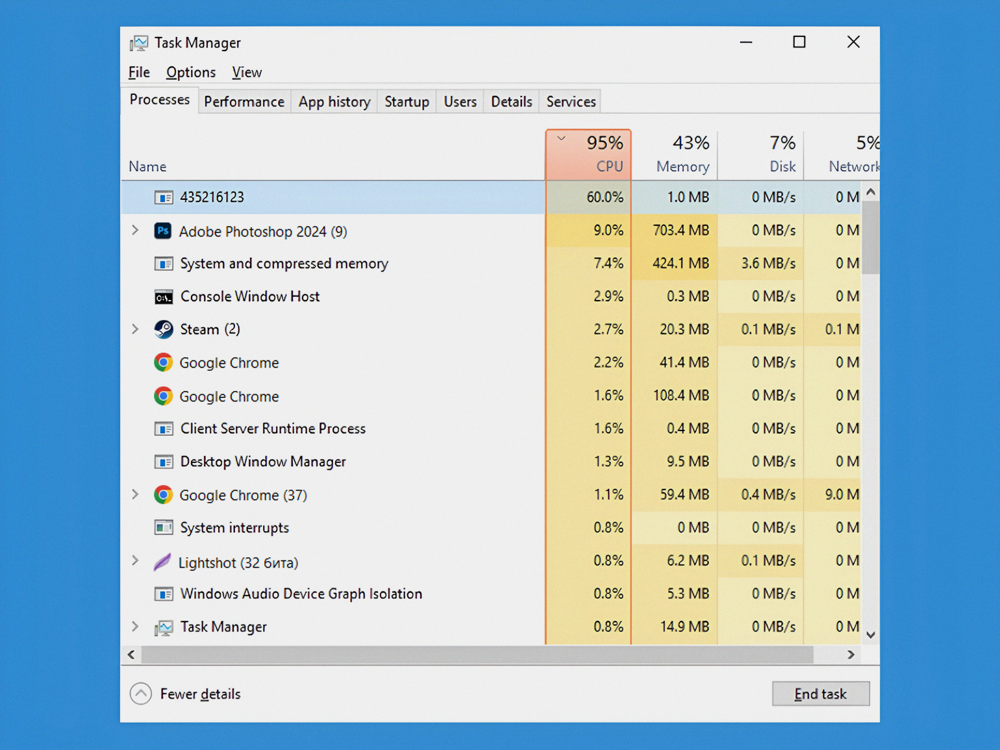

Диспетчер задач может показывать подозрительную активность. Обратите внимание на скрин и первую в списке программу. Пользователь явно не запускал приложение с таким именем, а между тем этот процесс активно потребляет ресурсы системы. Подобным образом может проявляться скрытый майнер: маскируется под что-то незаметное и поедает мощности. Если вы видите в списке процессов нечто подобное – это повод насторожиться.

4. Постоянно высокая загрузка CPU/GPU

Компьютер даже в простое (когда вы не выполняете тяжелых задач) загружен на 70-100%. Откройте «Диспетчер задач» (Ctrl + Shift + Esc в Windows) и посмотрите, нет ли процесса, который стабильно потребляет много ресурсов (например, более 50% CPU). На телефоне аналогично: устройство сильно нагружено даже без открытых приложений.

Нагрузка может скакать или пропадать, когда вы пытаетесь ее отследить. Хитрые майнеры могут приостанавливать свою работу, если пользователь открыл диспетчер задач или мониторинг системы. Например, вы замечаете, что компьютер тормозит, но как только открываете диспетчер задач – загрузка CPU тут же падает и никаких подозрительных процессов не видно. Закрываете диспетчер – опять кулеры раскручиваются. Это явный признак скрытого майнера, который прячется при попытке его обнаружить. Не дайте себя обмануть такими маневрами.

5. Замедление работы и лаги

Система реагирует на действия с задержками, программы открываются дольше обычного, видео может тормозить. Игры начинают подвисать, снижается FPS, хотя раньше все было нормально. Это прямое следствие того, что мощности украдены майнером.

6. Устройство быстро разряжается

Если кулеры компьютера гудят на полных оборотах постоянно, или смартфон заметно нагревается и быстро разряжается, хотя вы им почти не пользуетесь – возможен скрытый майнинг. Майнеру нужна максимальная производительность, что приводит к сильному нагреву компонентов и, в случае телефона, к быстрой разрядке аккумулятора.

7. Тревожные сообщения антивируса

Если установленный антивирус вдруг начал выдавать предупреждения о обнаруженном Trojan.Miner или блокировать какие-то процессы/файлы с упоминанием «coin» или «miner» – система, скорее всего, заражена. Современные антивирусы умеют распознавать многие майнеры. Например, встроенный Защитник Windows помечает некоторые из них как Trojan:Win32/CoinMiner. Обратите внимание на такие сигналы и сразу выполняйте рекомендации по лечению.

Также могут быть предупреждения от системных администраторов или провайдера. В редких случаях, если ваше устройство находится в корпоративной сети, админы могут по нагрузке вычислить, что на ПК майнер. Или интернет-провайдер может уведомить о подозрительной активности (например, если майнер-ботнет участвует в DDoS-атаках). Тогда уж точно нужно проверять систему.

8. Рост трафика или подозрительная активность в сети

Обычно майнеры не потребляют много интернет-трафика (им нужно только отсылать результаты вычислений и получать задания, что незначительно). Однако, если майнер является частью ботнета, он может обмениваться данными с сервером управления. Вы можете заметить неизвестные подключения в сетевом экране или увеличение исходящего трафика. В целом этот признак менее очевиден, но в сочетании с другими может указать на проблему.

Чем больше признаков вы обнаружили на своем устройстве – тем выше вероятность заражения скрытым майнером.

Как удалить майнер

Рассмотрим способы, которые помогут удалить майнер с вашего устройства.

Удалить майнер с ПК вручную

Попробуем избавиться от вируса-майнера самостоятельно, без переустановки системы и без специальных утилит. Важно: мануальное удаление требует осторожности. Придется работать с системными процессами и файлами, поэтому внимательно следуйте шагам. Если вы не уверены в своих действиях, переходите сразу к следующему разделу, где описаны автоматические способы удаления. Но в большинстве случаев ручное удаление выполнимо и позволяет удалить майнер с ПК полностью.

Вот пошаговая инструкция, как удалить майнер с ПК вручную:

- Отключите устройство от интернета. Это первое, что следует сделать, если вы подозреваете заражение. Отключение от сети предотвратит связь вируса с его сервером и возможное распространение (например, если майнер – червь, он не сможет инфицировать другие машины в вашей сети). К тому же некоторые майнеры при потере связи могут приостановить работу – вам будет проще их вычищать. Выключите Wi-Fi или выньте кабель – до завершения всех шагов компьютер/ноутбук должен быть офлайн.

- Найдите и завершите подозрительный процесс. Откройте Диспетчер задач (Ctrl+Shift+Esc в Windows) и на вкладке «Процессы» отследите, какой процесс нагружает CPU/GPU (или выглядит чужеродно). Как мы обсуждали, у вируса-майнера часто странное имя или слишком высокая нагрузка. Если идентифицировали такой процесс, выделите его и нажмите «Завершить задачу». Это временно остановит работу майнера. Обратите внимание: некоторые майнеры сопротивляются завершению – могут сразу перезапускаться или быть защищенными. Но попробовать нужно. Если процесс сразу возрождается, опять завершите – в следующие шаги надо успеть между его рестартами.

- Определите расположение файла майнера. Пока процесс остановлен (или если он все еще висит, но вы знаете его имя), найдите файл этой программы на диске. В диспетчере задач можно щелкнуть правой кнопкой по процессу и выбрать «Открыть местоположение файла». Это очень упростит задачу – сразу откроется папка, где лежит исполняемый

.exeвируса. Запомните или скопируйте путь. Если по каким-то причинам это не работает, попробуйте поискать по имени процесса в проводнике. Часто майнеры копируются куда-нибудь в скрытые папки AppData, Temp или даже в системные каталоги. - Удалите файлы вируса. Как только вы выяснили, где находится файл майнера, удалите этот файл (и связанные с ним, если есть). Например, иногда вместе с основным

.exeлежат дополнительные скрипты или конфигурации – целиком уберите всю папку, где сидел майнер. Если файл не удаляется (Windows ругается, что он занят другим процессом), попробуйте перезагрузиться в Безопасном режиме и повторить удаление там – в безопасном режиме посторонние сервисы обычно не запускаются. Также убедитесь, что у вас есть права администратора для удаления. Совет: прежде чем удалить, можно переименовать файл майнера (например,miner.exe→miner-delete.exe) – так вы предотвратите его запуск, если вдруг он еще где-то прописан, а потом уже окончательно сотрете. - Очистите автозапуск и задачи. Важно не только убить текущий процесс, но и убрать «якоря», через которые майнер мог автоматически запускаться при старте системы. Проверьте автозагрузку: откройте диспетчер задач → вкладка «Автозагрузка» и посмотрите, нет ли там неизвестных или подозрительных программ – отключите их. Также откройте Планировщик заданий Windows и просмотрите задачи – иногда майнер прописывает там задание на запуск своего файла через интервалы или при логоне пользователя. Удалите подозрительные задачи. Продвинутый способ: запустите редактор реестра (Win+R ->

regedit), и в меню Правка – Найти введите имя файла майнера или процесса. Если будут найдены ключи (например, в веткахRunилиRunOnce), связанные с этим именем, удалите их. Будьте внимательны в реестре! Удаляйте только записи, явно указывающие на ваш вирус (например, путь к файлу майнера). Этот шаг гарантирует, что майнер не пропишется снова после перезагрузки. - Перезагрузите компьютер и проверьте состояние. Теперь можно включить интернет и перезагрузить систему. После перезагрузки понаблюдайте: устал ли шуметь вентилятор, ушла ли фоновая нагрузка, нет ли снова того подозрительного процесса. Если все чисто – поздравляем, вручную удалить майнер с ПК удалось. Для верности рекомендуется выполнить финальный шаг.

- Просканируйте систему антивирусом. Даже после ручной чистки обязательно сделайте полное сканирование проверенным антивирусом (или несколькими) – это поможет убрать возможные остатки. Запустите ваш установленный антивирус и проведите полную проверку всех дисков. Бесплатные сканеры тоже подойдут (о них далее). Удалите все, что будет найдено. Этот шаг нужен для подстраховки: вдруг вы пропустили какой-то скрытый модуль или дополнительный компонент вируса.

Удалить вирус майнер с помощью бесплатных инструментов

Для большинства пользователей проще и надежнее использовать специальные утилиты и антивирусы, чтобы автоматически найти и удалить вирус-майнер. К счастью, существует много эффективных программ, способных обнаружить скрытый майнер. Рассмотрим, как удалить вирус-майнер с помощью бесплатных инструментов, шаг за шагом.

Примечание: Под «бесплатными инструментами» подразумеваются либо полностью бесплатные программы, либо условно-бесплатные с пробным периодом, которого достаточно для очистки. Мы будем использовать комбинацию таких средств.

Шаг 1. Используйте сканер Dr.Web CureIt!. Один из лучших бесплатных способов – утилита Dr.Web CureIt!. Это антивирусный сканер от Dr.Web, который не требует установки и распространяется бесплатно. Загрузите CureIt! с официального сайта Dr.Web. Закройте все лишние приложения и запустите сканер. В главном окне нажмите «Выбрать объекты для проверки» и отметьте все диски и разделы (нам нужна полная проверка). Начните проверку – сканер просканирует систему на присутствие известных угроз, включая майнеры. Это может занять от получаса до нескольких часов, наберитесь терпения.

По завершении вы увидите список обнаруженных вредоносных объектов. CureIt умеет распознавать многие майнеры и помечает их как Trojan.Miner или похожим образом. Нажмите кнопку «Обезвредить» (или «Удалить») для всех найденных угроз и дождитесь, пока утилита удалит вирусы.

Шаг 2. Просканируйте систему штатным антивирусом (Microsoft Defender). Для надежности стоит проверить ПК другим средством. Если у вас Windows 10/11, у вас есть встроенный Microsoft Defender (Защитник Windows). Убедитесь, что он обновил базы (обычно делает это автоматически). Откройте Центр безопасности Windows -> «Вирусы и угрозы» -> «Параметры сканирования». Выберите Полное сканирование и запустите его. Defender просканирует всю систему. Даже если CureIt уже все удалил, лишняя проверка не повредит – разные продукты могут найти то, что пропустил другой.

По окончании сканирования Защитник автоматически удалит или поместит в карантин обнаруженные угрозы. Особое внимание обратите на пометки типа CoinMiner – это и есть наш случай. Также в Windows Defender есть опция «Автономное сканирование» (оффлайн-сканер) – она перезагрузит ПК и проверит систему еще до запуска Windows, что помогает выловить скрытые угрозы вроде rootkit’ов. Можно выполнить и ее для полного спокойствия.

Шаг 3. Альтернативные бесплатные антивирусы. Если по каким-то причинам предыдущие шаги не подходят или не дали результатов, вы можете воспользоваться другими бесплатными антивирусными утилитами. Многие известные вендоры предлагают либо бесплатные версии, либо trial на 30 дней – этого достаточно, чтобы один раз очистить систему. Например, Malwarebytes Free, Kaspersky Virus Removal Tool, ESET Online Scanner, Zemana AntiMalware Free. Все они умеют находить майнеры. В таблице ниже приведены популярные решения и поддерживаемые платформы (Windows, macOS, Linux, браузерные плагины):

| Решение | Windows | macOS | Linux | Браузерное расширение / веб-защита |

|---|---|---|---|---|

| Malwarebytes Free | ✅ | ✅ | — | ✅ (блокировка веб-майнинга) |

| Kaspersky Free / Virus Removal Tool | ✅ | ✅ | ✅ | ✅ |

| Bitdefender Antivirus Free | ✅ | ✅ | — | — |

| Dr.Web CureIt! | ✅ | ✅ | ✅ | ✅ |

| ESET Online Scanner | ✅ | ⚠️ (пробная версия ESET для Mac) | — | — |

| Microsoft Defender | ✅ (встроен) | — | — | ✅ (Edge, Chrome) |

Если вы все сделали правильно, вирус-майнер должен быть удален. Производительность компьютера вернется в норму, сторонних нагрузок больше не будет. В случае мобильного устройства: для Android также существуют мобильные антивирусы (Kaspersky, Dr.Web Light, Malwarebytes mobile) – ими тоже можно просканировать смартфон на наличие майнера и удалить его.

Что делать, если майнер не удаляется

Иногда бывает, что майнер «уперся» и не хочет удаляться ни вручную, ни через обычный сканер. Если столкнулись с этим, попробуйте следующие шаги:

- Запустите сканирование в безопасном режиме. Многие антивирусы (тот же Malwarebytes или KVRT) можно запускать в safe mode – там вредонос не активен и его легче удалить.

- Попробуйте другую утилиту. Например, если вы сканировали только Defender’ом, скачайте дополнительно Malwarebytes или Dr.Web – и наоборот.

- Проверьте, не остались ли у вируса автозапуски (смотри шаг 5 в ручной инструкции выше). Некоторые антивирусы могут удалять сам файл, но забыть убрать задачу в планировщике, которая потом заново качает майнер. В итоге через час-другой он появляется снова. Удалите задания и ключи реестра, связанные с майнером.

- Обратитесь на форумы поддержки антивирусных продуктов. Например, на форуме Malwarebytes или Касперского есть разделы, где специалисты помогают очистить систему – вам могут дать скрипт или специальный утилиту под ваш случай.

- Крайний вариант – переустановка ОС. Если ничто не помогло (что маловероятно для майнера, обычно их можно удалить), переустановка Windows/Android с нуля точно уберет проблему. Но это сработает, только если вы не вернете вирус из бэкапа или не будете снова запускать тот же зараженный файл.

Как защитить компьютер от скрытых майнеров

Мы разобрались, как удалить майнер с ПК и телефона. Теперь пара слов о профилактике: что делать, чтобы вирус-майнер не заразил ваше устройство в будущем. Многие эти советы универсальны для любой кибербезопасности, но их соблюдение значительно снизит риск скрытого майнинга.

- Установите надежный антивирус и держите его включенным. Современный антивирус в большинстве случаев предотвратит установку вируса-майнера. Бесплатного встроенного Defender зачастую достаточно, но можно использовать и сторонние решения. Регулярно обновляйте антивирусные базы.

- Обновляйте операционную систему и программы. Злоумышленники часто проникают через уязвимости. Устанавливайте обновления Windows, Android и приложений, как только они выходят. Закрытые уязвимости не дадут червям вроде WannaMine пробраться на ваш ПК.

- Не скачивайте софт из непроверенных источников. Старайтесь избегать пиратских копий программ и игр. Экономия на лицензии не стоит риска подхватить майнер. Всегда предпочитайте официальные магазины (Microsoft Store, App Store, Google Play). Если очень нужно скачать что-то сомнительное – проверьте файл антивирусом или через VirusTotal прежде, чем запускать.

- Осторожно с почтой и ссылками. Не открывайте вложения от неизвестных отправителей. Не переходите по подозрительным ссылкам из писем и сообщений. Мошенники часто рассылают майнеры под видом документов, фото, важных архивов и тому подобное. Будьте бдительны.

- Используйте блокировщик рекламы и скриптов в браузере. Это защитит от веб-майнинга и эксплуатации через вредоносные объявления. Популярные расширения: uBlock Origin, AdBlock, NoScript.

- Следите за состоянием устройства. Периодически проверяйте диспетчер задач, температуру CPU/GPU (есть утилиты для мониторинга). Если заметите неладное – сразу принимайте меры, не ждите. Цифровая гигиена и внимательность – лучшая защита.

Следуя этим рекомендациям, вы существенно снизите шансы вновь столкнуться с проблемой скрытого майнинга.

Будьте внимательны и берегите свои устройства! Пусть ваш компьютер трудится на вас, а не на чужого дядю, майня криптовалюту.