Киберпреступник выдавал себя за известного журналиста, звал пользователей Friend.tech на интервью, а затем взламывал их учетные записи и кошельки

Компания SlowMist, специализирующаяся на блокчейн-безопасности, предупредила о новой волне краж криптовалют. Аналитики опубликовали соответствующее расследование на платформе «Medium».

О том, какую криптовалюту купить, чтобы заработать в 2024 году, читайте в нашем новом материале.

Неординарный процесс

Согласно проведенному анализу, злоумышленник замаскировался под отраслевого журналиста и даже успел собрать целую аудиторию из 10 тыс. подписчиков в «Твиттере».

Для атаки на Friend.tech он разработал вредоносный JavaScript. В качестве мишеней хакер выбрал лидеров общественного мнения, которые наверняка не отказались бы от участия в интервью. Киберпреступник назначал дату и приглашал инфлюенсеров в Телеграм, где затем действительно проходила двухчасовая беседа. Все выглядело обычно и законно, поэтому сомнений не возникало.

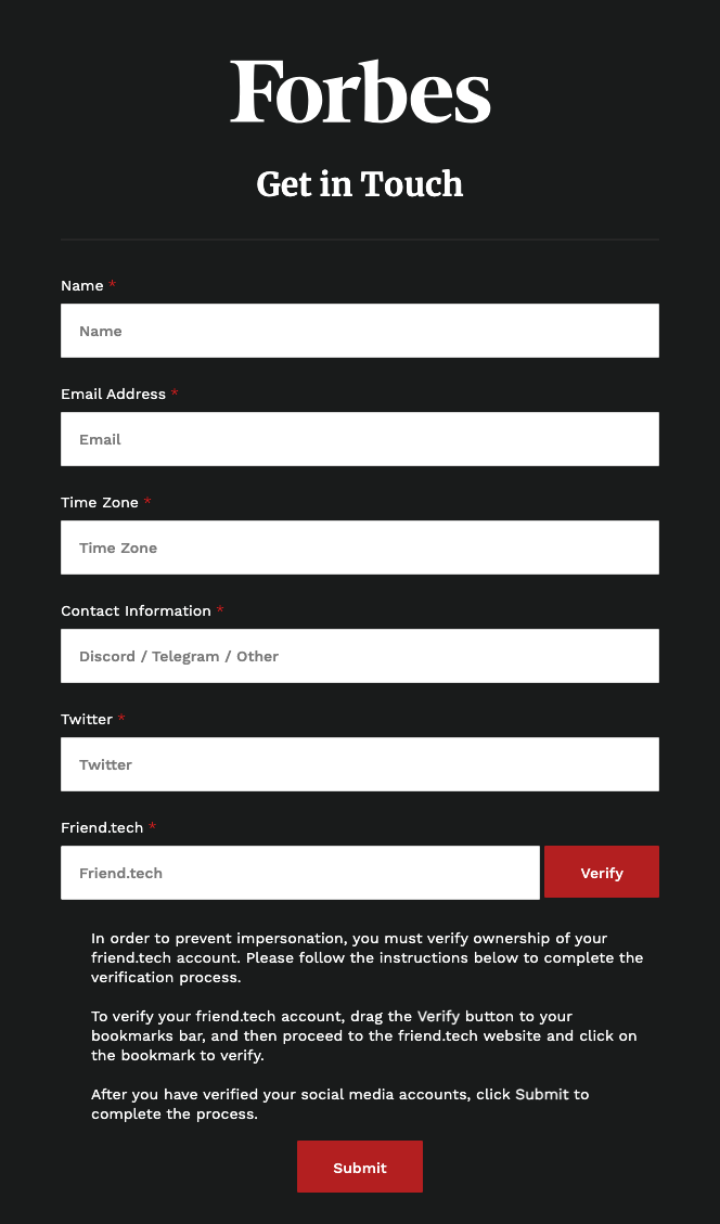

После разговора злоумышленник просил заполнить форму. На самом деле эта форма — фишинговая страница, и выглядела она вот так:

Внизу есть дисклеймер. В нем говорится о том, что заполнение формы необходимо для того, чтобы подтвердить «право собственности на учетную запись Friend.tech». Кроме того, для завершения верификации инфлюенсеру также нужно было перетащить кнопку «Verify» (проверить) на панель закладок, а затем перейти по ссылке прямо оттуда.

В действительности кнопка содержала в себе вредоносный JavaScript. С его помощью хакер получал доступ не только к паролю, но и к токенам пользователя, которые хранятся во встроенном на Friend.tech кошельке Privy.

Как защититься от фишинговых атак

В SlowMist советуют получше изучить социальную инженерию, которая становится все более популярной среди киберпреступников. Помимо этого, специалисты также порекомендовали:

- не переходить по незнакомым ссылкам;

- научиться определять фишинговые страницы (обычно в фейковом домене есть опечатки);

- установить плагины для защиты от фишинга, например, недавно запущенную функцию от MetaMask.

Напомним, в начале октября многие пользователи Friend.tech сообщили о взломах своих аккаунтов и краже цифровых активов. Эксперты из SlowMist отметили, что для атаки использовались методы подмены SIM-карт (SIM swap). Они также подчеркнули, что система безопасности социальной сети слишком уязвима, поскольку для создания аккаунта нужны только адрес электронной почты и номер телефона.

Китайская схема по краже крипты

Ранее специалисты SlowMist поделились еще одной находкой — они обнаружили фейковое приложение видеочата Skype. С помощью подделки хакеры из Китая воровали криптовалюты.

Так, аналитики нашли несколько вредоносных адресов в сетях TRON и Ethereum. В совокупности сейчас на них находится более 200 тыс. Tether (USDT).

Последние новости криптовалют, аналитика и прогнозы — все самое интересное в нашем Телеграм-канале. Подписывайтесь, чтобы не пропустить ничего важного.